Wstęp

Hakerzy podsłuchują rozmowy biznesowe i zostawiają złośliwe linki na czacie Microsoft Teams. Zapewniamy trzy opcje ochrony Twoich kont i komputera.

Bombardowanie zoomem stało się problemem dla firm i szkół na początku pandemii, kiedy wiele osób pracowało w domu, a rozmowy wideokonferencyjne wciąż były rzadkością. Nie można było przewidzieć, kiedy pojawi się dowcipniś, być może rozebrany lub wrzeszczący, aby zakłócić trwającą rozmowę.

Bombowce Zoom mają obecnie bardziej nikczemne plany. Według firmy Avanan zajmującej się bezpieczeństwem poczty e-mail hakerzy infiltrują spotkania Microsoft Teams i upuszczają linki do złośliwego oprogramowania na czacie. Konta e-mail pracowników mogły zostać zhakowane, co umożliwiło hakerom dostęp do spotkań. Według firmy Avanan, której właścicielem jest firma zajmująca się bezpieczeństwem, firma Check Point Software, hakerzy mogą kraść dane logowania do platformy Microsoft 365 za pośrednictwem kampanii phishingowych w wiadomościach e-mail.

Kiedy haker wchodzi na spotkanie, upuszcza złośliwy plik wykonywalny o nazwie „User Centric”, który wygląda jak legalny program. Jeśli ktoś pobierze i zainstaluje plik, upuszcza on złośliwe pliki DLL, umożliwiając hakerowi zdalne przejęcie kontroli nad systemem.

Jak możesz chronić swoje rozmowy wideo w usłudze Microsoft Teams przed włamaniem? Poniższe trzy sugestie pomogą ci.

1. Uzyskaj ustną zgodę.

Zanim klikniesz link, który ktoś wpadł na czat, dowiedz się, do czego to służy. Nigdy nie możesz być zbyt ostrożny, jeśli chodzi o to, co pobierasz, ponieważ hakerzy mogą podszywać się pod Twoich współpracowników, kradnąc ich dane logowania.

2. Zainstaluj i aktualizuj oprogramowanie antywirusowe.

Dzięki Microsoft 365 Microsoft Teams ma wbudowane wykrywanie antywirusowe, ale Avanan twierdzi, że skanowanie jest zbyt wolne, aby wykryć ataki w czasie rzeczywistym.

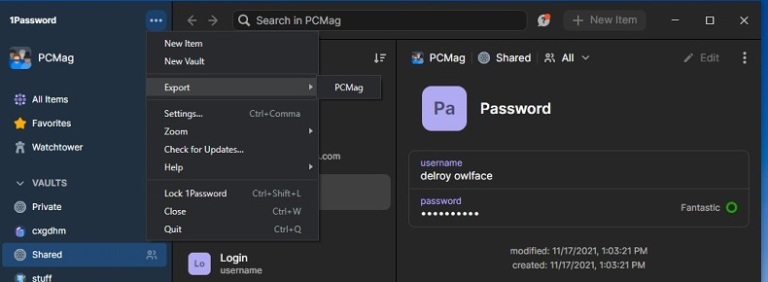

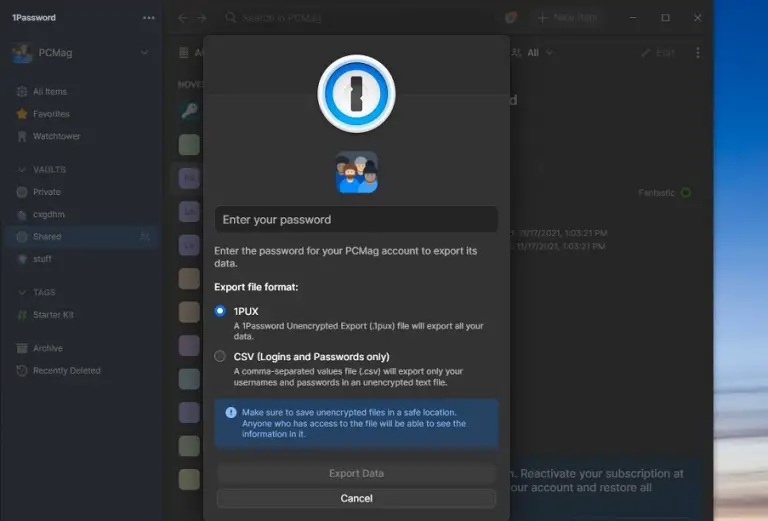

3. Użyj menedżera haseł, aby śledzić swoje loginy.

Przestań logować się przy użyciu tych samych danych logowania w całym Internecie. Do pracy i przeglądania osobistego użyj menedżera haseł, aby tworzyć i przechowywać unikalne i silne hasła.