序章

ハッカーはビジネスコールをリッスンし、MicrosoftTeamsチャットに悪意のあるリンクを残しています。アカウントとコンピューターを保護するための3つのオプションを提供します。

多くの人々が自宅で仕事をしていて、ビデオ会議の呼び出しがまだ珍しかったとき、ズーム爆撃はパンデミックの初期に企業や学校にとって問題になりました。いたずら者が、おそらく服を脱ぎ、猥褻な怒鳴り声を上げて、進行中の通話を妨害するために現れる時期を予測することは不可能でした。

ズーム爆撃機は最近、より悪質な計画を立てています。電子メールセキュリティ会社のAvananによると、ハッカーはMicrosoft Teamsの会議に侵入し、チャットにマルウェアのリンクをドロップしています。従業員の電子メールアカウントがハッキングされ、ハッカーが会議にアクセスできるようになっている可能性があります。セキュリティ会社のCheckPoint Softwareが所有するAvananによると、ハッカーは電子メールフィッシングキャンペーンを通じてMicrosoft365のログイン資格情報を盗んでいる可能性があります。

ハッカーが会議に参加すると、正規のプログラムのように見える「ユーザーセントリック」と呼ばれる悪意のある実行可能ファイルをドロップします。誰かがファイルをダウンロードしてインストールすると、悪意のあるDLLファイルがドロップされ、ハッカーがシステムをリモートで制御できるようになります。

Microsoft Teamsのビデオ通話をハッキングから保護するにはどうすればよいですか?次の3つの提案が役立ちます。

1.口頭での承認を取得します。

誰かがチャットにドロップするリンクをクリックする前に、それが何のためにあるかを調べてください。ハッカーはログイン資格情報を盗むことで同僚になりすますことができるため、ダウンロードする内容に注意しすぎることはありません。

2.ウイルス対策ソフトウェアをインストールして最新の状態に保ちます。

Microsoft 365では、Microsoft Teamsにウイルス対策検出機能が組み込まれていますが、Avananは、スキャンが遅すぎてリアルタイムの攻撃を検出できないと主張しています。

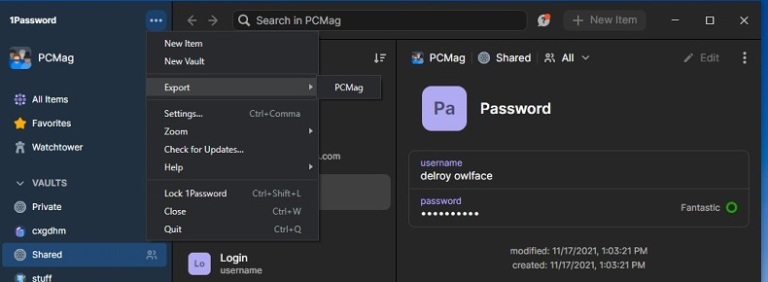

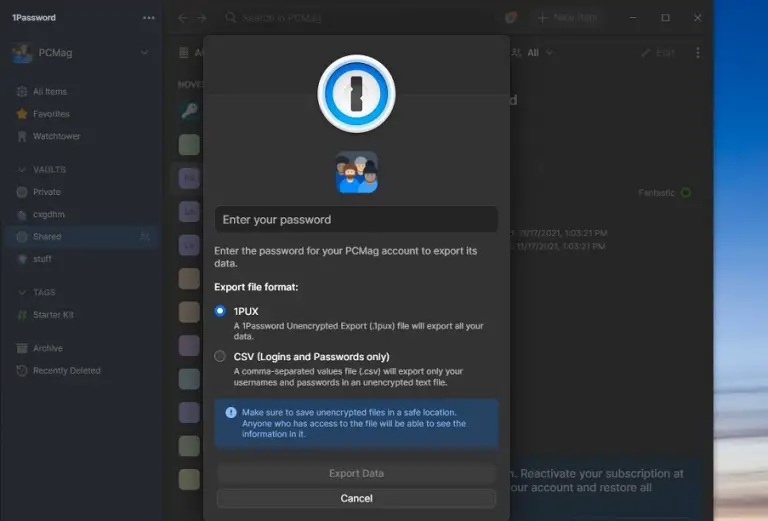

3.パスワードマネージャーを使用して、ログインを追跡します。

インターネット全体で同じクレデンシャルを使用してログインするのをやめます。仕事や個人のブラウジングでは、パスワードマネージャーを使用して、一意で強力なパスワードを作成して保存します。